こんにちは!いつもブログを読んでいただき、ありがとうございます。

📌 現在進行中の学習ロードマップはこちら 👉 【AWS学習ログ①】未経験からクラウドエンジニアへ!私の学習ロードマップ

📝 このブログは、プログラミングスクールでAWSを学んでいる私が、学んだ内容を自分の言葉でまとめた学習記録です。

未経験からIT業界へ飛び込んだ私が、AWSの学習でいきなりぶつかった壁。それが「アカウント管理と権限」の概念でした。

実体がなくてイメージしづらいインフラの世界ですが、ここを適当に済ませてしまうと「間違えて本番環境のデータを消してしまった!」「アカウントを乗っ取られて高額請求が来た!」という大惨事になりかねません。実際にそういった事件は起きているんです…😨

この記事では、AWSを安全に利用するための第一歩として、以下の3つについて初心者向けにわかりやすく解説します。

- AWSの全体像とアカウント構成

- 3種類のユーザーの違い

- 絶対にやっておくべき必須のセキュリティ設定

「会社(ビル)」のたとえを使って説明するので、はじめて聞く用語でも頭に入りやすいはずです!

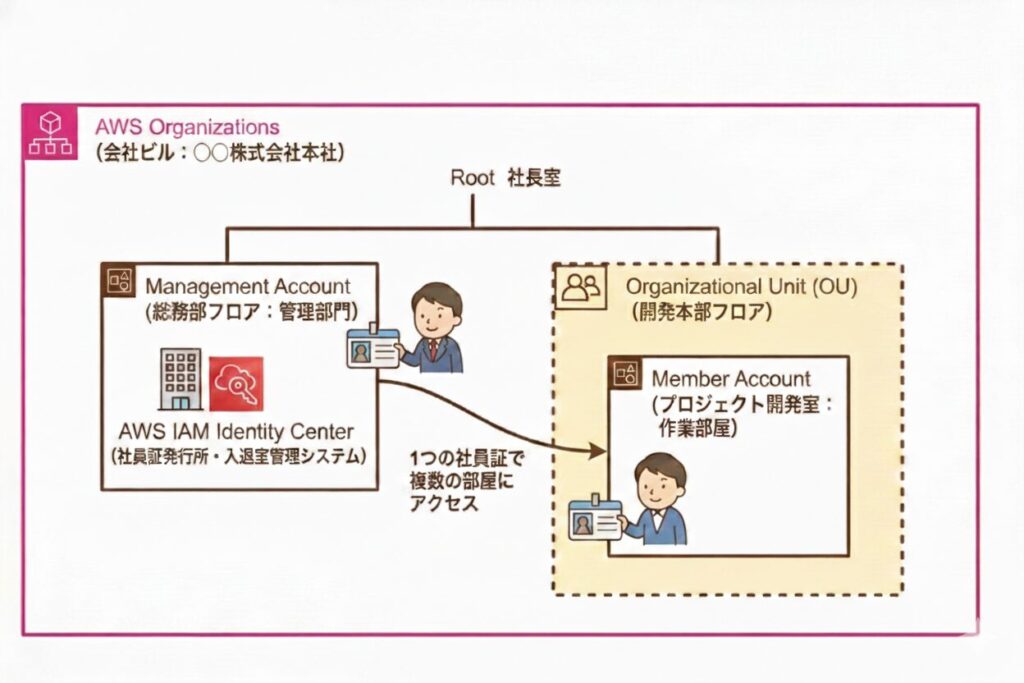

AWSで本格的な環境を作る際、「AWS Organizations」と「IAM Identity Center」というサービスを使って複数のアカウントを管理するのが現在の主流(ベストプラクティス)です。

カタカナや専門用語が並ぶと一気に難しく感じますよね。私も最初は「何のこと??」状態でした(笑)

まずはこの構成を、「1つの社員証(ID)で、会社の複数の部屋(アカウント)に安全に入れる仕組み」として、会社(ビル)に例えたイメージ図で確認してみましょう。

図の登場人物(用語)の役割は以下の通りです。

| 用語 | ビルでのたとえ | 役割 |

|---|---|---|

| AWS Organizations(外枠) | 会社全体(ビルそのもの) | 複数のアカウントを一括管理するための大枠 |

| Root | 社長室 | Organizations全体の最上位。ここからManagement AccountやOUがぶら下がる |

| Management Account(管理アカウント) | 総務部・セキュリティ管理室 | 社員証の発行や、誰がどの部屋に入れるかのルールを決める場所 |

| Organizational Unit / OU(組織単位) | 部署ごとのフロア・エリア | 開発部フロア、営業部フロアのようなグループ単位 |

| Member Account(メンバーアカウント) | プロジェクトルーム(作業部屋) | 実際に作業をする場所。管理用と作業用を物理的に分けることで誤操作を防ぐ |

| IAM Identity Center | 1階の社員証発行所 兼 入退室管理システム | ここで発行した1つの社員証(ユーザー)で、許可された部屋(アカウント)だけに入れるように制御する |

最終的なゴールは、「IAM Identity Centerで発行した1つのログインIDで、管理アカウントにも本番環境アカウントにも安全にアクセスできる状態を作ること」です。

このイメージを持っておくだけで、この後の実際の設定作業で「今自分が何をやっているのか」がわかるようになります。私はこのたとえに出会ってから、急にスッと頭に入ってきました!

AWSにはログインするための「ユーザー」が複数存在し、それぞれ役割がまったく異なります。これを混同するとセキュリティ事故のもとになるため、違いをしっかり把握しておきましょう。

| ユーザーの種類 | ユーザー数 | ログイン方法①(画面操作) | ログイン方法②(プログラムからの操作) | 備考 |

|---|---|---|---|---|

| ルートユーザー | AWSアカウントごとに1つのみ(=アカウントの所有者) | メールアドレス + パスワード | アクセスキーID + シークレットアクセスキー(※非推奨!) | ルートユーザーしかできない操作をする時だけ使う |

| IAM Identity Centerユーザー | 組織内に複数作成可能(専用ポータルURLからログイン) | ユーザー名 + パスワード | 期間限定の一時的なアクセスキー等があるが基本は使わなくてよい | 日常的に使う(一番推奨されるユーザー)✅ |

| IAMユーザー | アカウント内に複数作成可能 | アカウントID + ユーザー名 + パスワード | アクセスキーID + シークレットアクセスキー | 以前は日常的に使っていたが、今はデプロイ時か緊急時のみ |

① ルートユーザー(会社のオーナー)

AWSアカウントを作った時に最初にできる、何でもできる最強の権限を持ったユーザーです。会社で言えばオーナー社長であり、すべてのマスターキーを持っています。

日常業務でこのマスターキーを使うのは危険すぎるため、「ルートユーザーでしかできない設定」を行う時以外は絶対にログインしてはいけません。

ルートユーザーしかできない操作の代表例は以下の通りです。

- AWSアカウントの解約

- IAMユーザーの権限回復(ロックアウトされた場合)

- Supportプランの変更

逆に言えば、これ以外の日常作業で使う理由はゼロです。

② IAM Identity Centerユーザー(自分専用の社員証)※推奨

現在、AWSが最も推奨しているユーザーの形です。OrganizationsとセットでIAM Identity Centerを利用することで、組織内の複数のAWSアカウントに対して**共通のID・パスワードでログイン(シングルサインオン)**できるようになります。

「あなたは管理部屋に入ってOK」「あなたは本番環境も操作してOK」といった権限を柔軟に割り当てられるため、日常の作業は必ずこのユーザーで行います。

ログインには専用のポータルURL(例:https://xxxx.awsapps.com/start という形式)を使います。実践編でこのURLも一緒に設定します!

③ IAMユーザー(各部屋専用の合鍵)

各AWSアカウント(部屋)の中に直接作るユーザーです。以前はこのIAMユーザーを個別に作ってログインするのが主流でしたが、アカウントが増えると管理が煩雑になるため、セキュリティの観点からも現在は「IAM Identity Centerユーザー」を使う方が望ましいとされています。

現在では、人間が画面からログインするためではなく、システム(CI/CDツールなど)が自動デプロイを行う際などに限定して使われることが多いです。

AWSにはキリがないほど多くのセキュリティ設定がありますが、「アカウントを作ったら息をするようにやるべき」必須の設定を厳選して紹介します。

① ルートユーザーのアクセスキーは絶対に作成しない

アクセスキー(プログラムからAWSを操作するためのパスワードのようなもの)が万が一外部に漏れると、悪意のある第三者に仮想サーバーを大量に立てられ、数百万円〜数千万円の請求が来る事件が実際に起きています😱

最強の権限を持つルートユーザーのアクセスキーは絶対に作成しないでください。現在のAWSではデフォルトでルートユーザーのアクセスキーは存在しない(未作成の)状態になっているので、そのまま何もしなければOKです。新しく作りさえしなければ安全です。

② MFA(多要素認証)を必ず有効にする

IDとパスワードだけでなく、スマホのアプリなどを使ったワンタイムパスワードや生体認証を組み合わせる仕組みです。ルートユーザーや、権限の強いIAM Identity Centerユーザー、IAMユーザーでは必ずMFAを有効化してください。

MFAの手段としてはパスキー(端末の生体認証など)が一番望ましいですが、認証アプリを使う場合は以下のツールがおすすめです。

Authy(無料):Authy公式サイト スマホアプリ版であれば、機種変更時などにバックアップや端末間での共有が可能で便利です。(※2024年にデスクトップ版は終了していますが、スマホアプリ版は現在も利用可能です)

1Password(有料):1Password公式サイト パスワード管理ツールですが、有料でも便利さを優先するならこれが一番おすすめです。ブラウザからのワンタイムパスワード入力が格段にラクになります。AWSの公式ドキュメントにも、MFA対応のサードパーティサービスとして1Passwordが明記されています。

③ IAMパスワードポリシーを確認する(※IAMユーザー限定)

IAMユーザーを作成する場合は、推測されにくいパスワードを強制するルールを設定します。デフォルトで8文字以上が必須になっているので、大文字・小文字・数字・記号などを組み合わせたパスワードを設定するよう意識しておけばOKです。

④ 権限管理のベストプラクティスを守る

誰に何を許可するか(権限管理)は、以下のルールを守って運用すると安全で管理がラクになります。

- IAMユーザーの権限管理は「IAMユーザーグループ」で行う(個人に直接権限を付けない)

- Organizationsを使って複数のAWSアカウントを一括管理する

- IAM Identity Centerの「ユーザー」「グループ」「許可セット」を使って、複数のアカウントを切り替えて使う

IAM Identity Centerでの割り当てのコツ:

| 対象 | 割り当て方 | 理由 |

|---|---|---|

| Organizationsの管理アカウント(親) | グループを使わず、直接特定のユーザーにのみ許可セットを割り当てる | 権限を持つ人を最小限にするため |

| メンバーアカウント(子) | グループに許可セットを割り当て、そのグループにユーザーを所属させる | 将来人が増えた時の管理をラクにするため |

管理アカウントはいわばビルの「総務部・セキュリティ管理室」。ここに入れる人は最小限にしておく、というイメージです。

今回は、AWSの全体像とアカウントの考え方、そして絶対に守るべきセキュリティの基本について解説しました。

「会社と社員証」のイメージを持っておくと、この後の実際の設定作業で自分が何をやっているのかがグッとわかりやすくなります。私はこのたとえに出会うまで、「OrganizationsとIAM、何が違うの?」状態だったので…(笑)

皆さんにとって素敵な1日になりますように!

【PR】一人で学ぶのが不安な方へ

参考リンク

- AWS IAM Identity Center 公式ドキュメント:https://docs.aws.amazon.com/singlesignon/latest/userguide/what-is.html

- AWS Organizations 公式ドキュメント:https://docs.aws.amazon.com/organizations/latest/userguide/orgs_introduction.html

- Authy公式サイト:https://authy.com/

- 1Password公式サイト:https://1password.com/jp/